Una valanga di videolezioni

Una valanga di videolezioni

Nel corso del 2020 un numero straordinario e sempre crescente di esseri umani ha dovuto, volente o nolente, confrontarsi con le piattaforme digitali per videolezioni, videoconferenze, videoriunioni, insegnamento a distanza, apprendimento a distanza e via dicendo. Prima di allora, Zoom era praticamente sconosciuto al grande pubblico e senz’altro agli insegnanti delle scuole primarie e secondarie. Microsoft Teams aveva qualche milione di utenti nel mondo del business, non oltre cento milioni al giorno con una straordinaria penetrazione nel mercato delle università. Google Meet, che poco prima si chiamava ancora Google Hangouts, era uno dei tanti servizi di bigG, certamente fra i meno conosciuti e frequentati, sicuramente non dagli studenti. L’unico sistema molto noto prima della pandemia del Covid-19 era probabilmente Skype: acquisita da Microsoft nel 2011, ironia della sorte, è cambiata molto poco in questo periodo frenetico per i sistemi di videochiamata. Ce ne sono molti altri, meno diffusi: Cisco Webex, GoTomeeting… ma oltre a quelli basati su software chiuso e proprietario, che non si può liberamente modificare e adattare alle proprie necessità, esistono anche sistemi F/LOSS (Free/Libre Open Source Software) come Jitsi e BBB (Big Blue Button).

In rete si trovano guide di tutti i generi per usarli al meglio; valutazioni e comparazioni; accorgimenti e considerazioni su come ridurre l’affaticamento da videopresenza… ma noi di C.I.R.C.E. (Centro Internazionale di Ricerca per le Convivialità Elettriche) non abbiamo trovato quel che cercavamo, ovvero una guida che ci spiegasse come questi sistemi funzionano insieme a noi umani, in che modo ci guidano, ci attirano, ci sfiancano, ci intrigano. Sì, perché non si tratta solo di funzionalità tecniche, di caratteristiche quantificabili in termini di prestazioni da esprimere con metriche oggettive.

Per avvicinarci alla complessità di questi mondi digitali, abbiamo fatto ricorso al metodo della pedagogia hacker1. In estrema sintesi, si tratta di non fermarsi al primo strato, ma di andare oltre le apparenze e osservare le interazioni con uno sguardo obliquo, ispirato alle pratiche etnografiche, intenzionato a svelare la struttura materiale delle tecnologie con cui conviviamo.

Assumiamo un’attitudine hacker, cioè di persone curiose, desiderose di esplorare e comprendere il funzionamento dei sistemi con cui hanno a che fare; di imparare insieme come conviverci. Si tratta allora di osservare, comprendere e imparare a conoscere il carattere, la personalità di queste piattaforme. Di imparare ad ascoltarne la voce e…

La personalità e la voce delle piattaforme? Ma questa è follia, direte. Le macchine non parlano. I computer, al massimo, possono riprodurre della musica come viene loro ordinato, o emettere suoni di errore, segnalazione, notifica, per avvertirci di qualcosa. E quanto alle piattaforme a cui accediamo con i dispositivi, computer tablet o smartphone che siano, che sciocchezza: sono programmi informatici, righe di codice, non hanno certo un carattere loro. Sono inorganiche… inanimate?

Lasciamo da parte l’anima, e proviamo a cambiare punto di vista, a non considerarci solo esseri umani che si servono (usano e abusano) di strumenti tecnici. Questa è una visione antropocentrica della tecnica2: presuppone che gli strumenti siano supporti anodini delle volontà umane e che, in fondo, una piattaforma vale l’altra. «Dipende da come si usa!», sentiamo ripetere in continuazione. Vero, ma fino a un certo punto. Una simile prospettiva non è assolutamente adeguata, specialmente nel caso di tecnologie interattive complesse, basate su meccanismi di retroazione (feedback) come quelle digitali di massa, in cui a ogni click corrisponde un cambiamento nell’interfaccia che a sua volta conduce a successive «scelte» da parte dell’utente.

Sappiamo che gli esseri umani non sono tutti uguali fra loro, anzi, come ogni altro essere vivente sono tutti diversi. Perché gli esseri tecnici dovrebbero fare eccezione? Dopotutto, sono fatti di codici informatici diversi, scritti da persone diverse, programmatori sparsi in giro per il mondo che raramente si conoscono fra loro, ma spesso lavorano per la stessa azienda; sono composti in linguaggi diversi fra loro, a volte della stessa famiglia, tanto quanto l’italiano è diverso dal francese; altre volte per nulla imparentati, come il mandarino non c’entra nulla con l’arabo. Alcuni sono composti da milioni di righe di codice, altri da poche centinaia o qualche migliaio; alcuni stanno solo nel computer di un singolo programmatore, altri sono replicati su milioni di computer, server, smartphones in giro per il mondo: diversi come un essere organico unicellulare è differente da un complesso mammifero multicellulare, come una specie sull’orlo dell’estinzione si differenzia da una specie che soffre di sovrappopolazione.

Inoltre le piattaforme abitano tutte in luoghi diversi. Oltre che sui nostri monitor, quando ci connettiamo, Zoom abita nei server di Zoom, naturalmente, che stanno… be’, non è così facile dirlo. Probabilmente nei datacenter di Equinix? Forse. Più facile tirare a indovinare per Teams, visto che Microsoft possiede un sacco di datacenter; e per GMeet, che si appoggiano a quelli di Google. Per le altre, specialmente per quelle F/LOSS, l’alloggio è più vario: basta vedere i servizi Jitsi e MultiParty Meeting elencati nel portale https://iorestoacasa.work/3, sparsi per tutta la penisola italiana. Impossibile che tutte queste differenze non si esprimano in modalità, voci, caratteri altrettanto diversi fra loro!

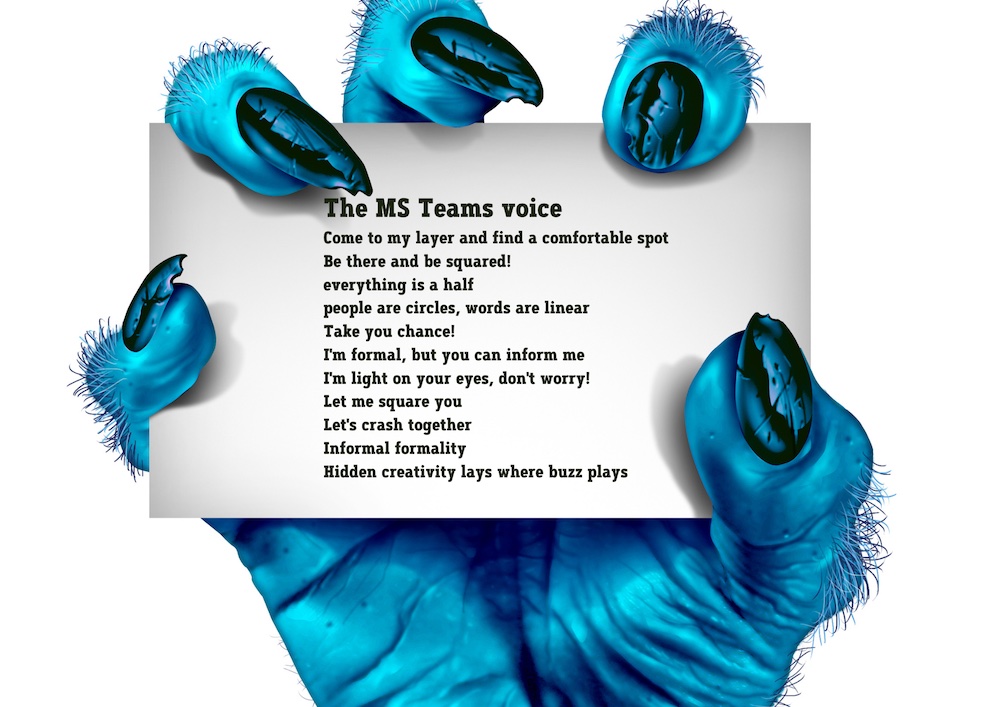

The MS Teams voice – © Eleonora Davoli

The MS Teams voice – © Eleonora Davoli

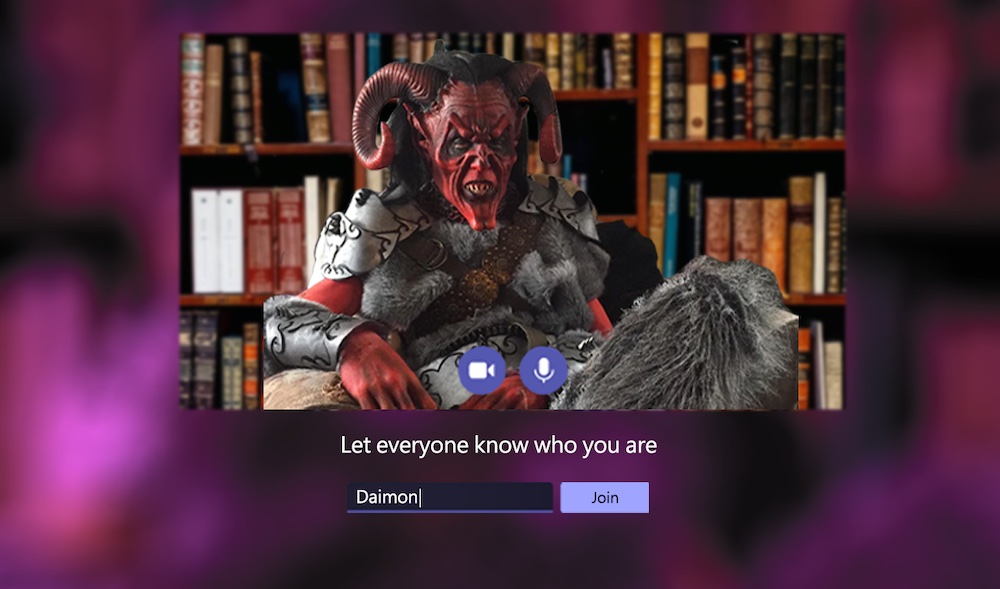

La voce del demone

Pensiamo che ogni software abbia il suo demone, ovvero un suo modo di guidarci e spingerci in una certa direzione, di accompagnarci nell’effettuare determinati movimenti e quindi scelte. Può diventare pericoloso e forzarci la mano, ma può anche essere un compagno di giochi. Questa volontà nascosta a occhi e orecchie disattente è paragonabile al daimon che, stando a Platone, Socrate sentiva spesso come voce interiore.

Ma, a differenza del demone platonico, non è un mediatore divino che presiede al destino di ciascuno. Esprime semplicemente le caratteristiche di quella piattaforma, ne manifesta le potenzialità, i limiti, le idiosincrasie.

Abbiamo perciò escogitato un gioco hacker, da curiosi esploratori dei mondi digitali, per evocare la voce delle piattaforme. Lo abbiamo sperimentato con gruppi diversi, dall’università alle scuole secondarie di primo grado, da educatori e docenti a studenti delle scuole superiori; in italiano e in inglese. Adesso possiamo raccontare qualcosa dei demoni delle piattaforme: anche voi potete provare a evocarli, per imparare a conoscere questi partecipanti sempre presenti, e molto attivi, a prescindere dalle vostre competenze, durante le vostre video-sessioni.

Occorrente:

- un gruppo desideroso di esplorare con attitudine hacker

- una piattaforma di video-conferenza, a cui ogni partecipante è connesso con il proprio dispositivo

- un luogo condiviso per prendere appunti (ad esempio un pad collaborativo4)

Regole del gioco:

- Dimentica ciò che ritieni di sapere: guardiamo con occhi nuovi

- Pulisci la mente

- Nota i dettagli

- Prendi appunti

- Condividi e collabora

Noi usiamo un pad, una lavagna web condivisa in cui ogni partecipante può scrivere ciò che nota, con un colore proprio, cercando di non formulare giudizi. Ad esempio: colori, posizione e forma dei bottoni, presenza di eventuali suoni, dimensione e tipologia dei caratteri del testo, immagini, e così via.

Si tratta di un lavoro fenomenologico: cosa vediamo? Cosa ascoltiamo? Scriviamolo insieme, come se stessimo osservando questa piattaforma per la prima volta. Ripercorriamo anche la strada compiuta per arrivare qui: come facciamo a entrare? Ci arriva un link? In che forma? Quali passaggi dobbiamo effettuare? In che modo (scaricare un’app, login/pwd ecc.)? Dove ci porta (cambio finestra, applicazione, dispositivo, ecc.)?

A questo punto abbiamo accumulato un po’ di dettagli. Rileggiamo quello che abbiamo scritto e trasformiamo i termini troppo tecnici in termini più semplici e comprensibili. Chiediamoci:

- Qual è la cosa più importante tra tutte quelle elencate? Cosa ha valore per il demonietto?

- Quale potrebbe essere lo slogan del demonietto a partire da quello che ci siamo detti?

- Scriviamo una filastrocca che da voce al demone dell’applicazione a partire dagli slogan.

Espressioni come applicazioni cloud e smaterializzazione sono altamente fuorvianti. Seguire i fili, le onde delle nostre connessioni digitali è invece un’attività altamente formativa. Scopriremo che ogni applicazione, piattaforma, software è certamente dotata di un corpo materiale, senza il quale non potrebbe interagire con noi umani; un corpo composto di silicio e componenti elettronici percorsi da scariche elettriche. Questo corpo incorpora dei valori: i valori di chi ha scritto il codice, dell’azienda che lo possiede, del gruppo che lo sviluppa.

Questi valori sono manifestati dalle interazioni possibili, legate alle modalità possibili e agevoli, a quelle impossibili o difficili e faticose. Scrivendo la filastrocca sveliamo la voce del demone. Possiamo poi leggerla ad alta voce. Sentire la viva voce del demone ci aiuta a concretizzarlo.

Di seguito trascriviamo due voci evocate dai partecipanti ai nostri laboratori:

The Microsoft Teams daimon’s voice – 19 marzo 2021 – John Cabot University

Come to my layer and find a comfortable spot.

Be there and be squared!

Everything is a half.

People are circles words are linear.

Take your chance!

I’m formal, but you can inform me.

I’m light on your eyes, don’t worry!

Let me square you.

Let’s crash together.

Informal formality.

Hidden creativity lays where buzz plays.

e:

Demone di Big Blue Button – 9 aprile 2021 – Codici Differenti

Teatro digitale

Segui il movimento

Della voce fuori e della voce dentro

Guarda la scrivania

Chi parla ti porta via

Attenti alla lavagna, altrimenti sarà scontro!

Zitti che parlo io!

Grazie per l’attenzione

Conoscere gli strumenti per conoscersi

Conoscere gli strumenti per conoscersi

L’antica massima «conosci te stesso» (la delfica gnothi seauton) può e deve essere attualizzata. Non come un richiamo alla finitezza della condizione umana, a rimanere al proprio posto; ma, al contrario, come un’esortazione a esplorare attivamente il mondo in cui siamo immersi. Imparare insieme sulle piattaforme digitali è un’avventura, e per affrontarla con cognizione di causa è saggio fare il punto della situazione: quali sono i punti di forza del gruppo? Quali le debolezze? La voce del demone ci ricorda che ci sono tanti attori, tanti partecipanti oltre a ciascun umano: sono gli strumenti grazie ai quali ci connettiamo fra noi. Conoscerli, e sapere come agiscono su di noi, è necessario per evitare di essere agiti in maniera inconsapevole. Possiamo allora iniziare a dialogare con il demone, a comprenderne le caratteristiche peculiari.

Ora riusciamo a sentire la sua spinta gentile, che gli esperti di manipolazione cognitiva definiscono nudge. Se c’è una parte di noi, anche minima, in sintonia con la natura del demone, questa parte sarà portata a uscire allo scoperto, solleticata, invitata a manifestarsi. Se le nostre inclinazioni sono invece molto diverse dalla natura del demone, o addirittura opposte, tenderemo a bilanciarne le spinte, o persino a sentirci a disagio perché ci sentiremo forzati. Tutto questo va considerato nel quadro delle interazioni di gruppo, una miscela davvero complessa da comprendere.

Zoom, ad esempio, ci spinge a farci vedere, ad affacciarci, con i suoi rettangoli vuoti o pieni di umani, case, cose. E noi non rimaniamo indifferenti. Se c’è in noi un briciolo di esibizionismo, attivare la telecamera non sarà poi così gravoso. Ma se prevale in noi la riservatezza, quella telecamera potrebbe infastidirci al punto da impedire l’interazione.

D’altra parte, non tutti accedono alle piattaforme con lo stesso dispositivo, anzi, i dispositivi sono molto diversi fra loro: smartphones con schermi di pochi centimetri, rettangoli verticali che restituiscono immagini verticali; tablet un po’ più grandi; computer desktop con schermi più o meno giganti, orientati orizzontalmente. Anche le connessioni variano molto per stabilità e ampiezza di banda, perciò per alcuni sarà difficoltoso o impossibile partecipare con audio e video.

Il tema del digital divide, della forbice che continua ad ampliarsi fra chi dispone di mezzi di connessione adeguati e chi no, è uno dei grandi rimossi che la DAD/DDI non ha contribuito a risolvere. Anzi, insieme alla questione della privacy e della gestione/produzione dei dati, è stata completamente accantonata5!

Di certo possiamo dire che, proprio come il software, anche l’hardware ha i suoi demoni. Questa idea ci aiuta ad assegnare un carattere agli strumenti, a non appiattire e omologare situazioni del tutto eterogenee fra loro.

L’importante è ricordare che i demoni delle piattaforme, delle applicazioni, dell’hardware sono attori del processo educativo, nell’insegnamento e nell’apprendimento. «Funziona» e «non funziona» non sono categorie adeguate; se da una parte dobbiamo conoscere le nostre idiosincrasie e vulnerabilità, e quelle di ragazze e ragazzi, dall’altra dobbiamo tenere in adeguata considerazione anche le sollecitazioni delle piattaforme, che abbiamo chiamato demoni. Solo tenendo conto di tutti gli attori e ingredienti delle attività a distanza il nostro lavoro potrà essere intenzionalmente orientato e avvalersi di tutte le straordinarie opportunità delle strumentazioni digitali, nonostante rischi e fatiche. Lungi dall’essere semplicemente tecnologie da usare, possono diventare alleati per costruire occasioni di convivialità, ri-creare il mondo, fare ricreazione. Vogliamo diventare

coloro che si affidarono […] alle idee condivise e costruite insieme; al desiderio di trovare nuovi, intriganti percorsi, mai soluzioni definitive, per confrontarsi con problemi vecchi come il mondo; all’entusiasmo del gioco fatto per il gusto di giocare, senza premi né riconoscimenti. Con le tecnologie, digitali o analogiche che fossero, ormai diventate vecchie amiche6.

Una volta compresa la chimica fra il gruppo (ogni gruppo è diverso) e la piattaforma, siccome siamo animati da un’attitudine hacker, possiamo modificare le regole d’ingaggio per inserire dei correttivi. In questo modo, dialogando con il demone, possiamo arginarlo, plasmarlo: possiamo diventare degli attori resistenti e consapevoli, invece che degli utenti che pretendono di «servirsi» dello strumento, ma poi si sentono abusati, estenuati, irritati da queste modalità, spesso senza nemmeno essere in grado di individuarne esattamente la ragione.

Video, audio, scrittura (chat): possiamo esplicitare che si può scegliere se stare in video o meno; creare una lavagna condivisa con turni di parola; o decidere che chi non se la sente di parlare può anche scrivere. D’altra parte possiamo lavorare sul video: ad esempio inserire sfondi digitali, ma anche paravento, sistemi per evitare che lo sguardo degli altri entri a casa nostra (non a tutti piace esibire la propria libreria, e non è detto che tutti abbiano una libreria da esibire…).

Gli ambienti o pseudo-ambienti digitali hanno caratteristiche specifiche, che variano nel corso del tempo, dal momento che interfacce e funzionalità vengono continuamente modificate e hanno un impatto differente sui sistemi neurocognitivi umani. Tematizzare il disagio della piattaforma è un primo passo per scoprirne eventuali potenzialità. Anche una volta tornati nell’ambiente consueto delle classi potrebbe rivelarsi utile rievocare la voce del demone, provare magari a ricostruire un set con un proiettore connesso alla piattaforma usata in precedenza, per materializzare e dare corpo e visibilità e dignità a ragioni ed emozioni che abbiamo vissuto nell’alternanza forzosa fra modalità mediata dagli schermi e compresenza nello spazio d’aula.

Note

1. Un’intervista introduttiva sul tema della pedagogia hacker: https://circex.org/it/news/pedagogia-hacker-intervista Un riassunto di quello che abbiamo imparato nella distanza digitale: https://www.pedagogiahiphop.org/2021/04/06/organic-fad-suggerimenti-per-una-formazione-a-distanza-critica-ecologica-e-libera/.

2. Il tema dell’alienazione tecnica dal punto di vista fisiologico, psicologico e sociologico è stato magistralmente trattato da Gilbert Simondon, Sulla tecnica, Orthotes, Napoli-Salerno, 2017; sulle implicazioni educative, si vedano in particolare gli attualissimi articoli Posizione dell’avviamento tecnico in una formazione umana completa (1953) e Prolegomeni ad una revisione dell’insegnamento (1954), pp. 165-208.

3. L’offerta di piattaforme per videolezioni F/LOSS è sempre più varia e articolata; a differenza dei sistemi chiusi e proprietari, è sempre possibile installarle anche su propri server. Ogni scuola, istituto, università potrebbe gestire le proprie risorse, e federarsi con altri istituti per condividerle. Per una panoramica più ampia sulle Reti digitali si veda C. Milani, P. Antoniadis, Reti bio-organiche, Mondo Digitale, marzo 2021 http://mondodigitale.aicanet.net/2021-1/Articoli/03_MD90_Reti_bio-organiche.pdf

4. Esistono molti tipi di lavagne condivise via web. In particolare Etherpad https://etherpad.org/ è rivelato un prezioso alleato; fra le istanze gratuite, segnaliamo quella offerta dall’associazione francese Framasoft all’indirizzo https://framapad.org

5. M. Mazzoneschi, Davvero abbiamo bisogno di tutti questi dati?, 2020 https://graffio.noblogs.org/post/2020/10/25/davvero-abbiamo-bisogno-di-tutti-questi-dati/

6. A. Trocchi, Internet, mon amour. Cronache prima del crollo di ieri, Quinta giornata: ricreazione. Ledizioni, Milano 2019. Integralmente disponibile online https://ima.circex.org/storie/5-ricreazione/index.html